冷戦の遺産:クレジットカードに潜むスパイ技術

(全体俯瞰 : AI 生成) click で拡大

前置き+コメント

過去記事、

William Pawelec の証言 ⇒ 捏造 (2024-12-20)

で取り上げた William Pawelec の証言が技術的に全くのデタラメであることがよく理解できる動画を見かけたので取り上げる。

80年前の 1945年にソ連が US の駐ソ大使館に仕掛けた「電池不要の盗聴器」の秘密…この話題から動画が始まる。

以下、情報源を NotebookLM で整理した内容。

要旨

冷戦の遺産:クレジットカードに潜むスパイ技術

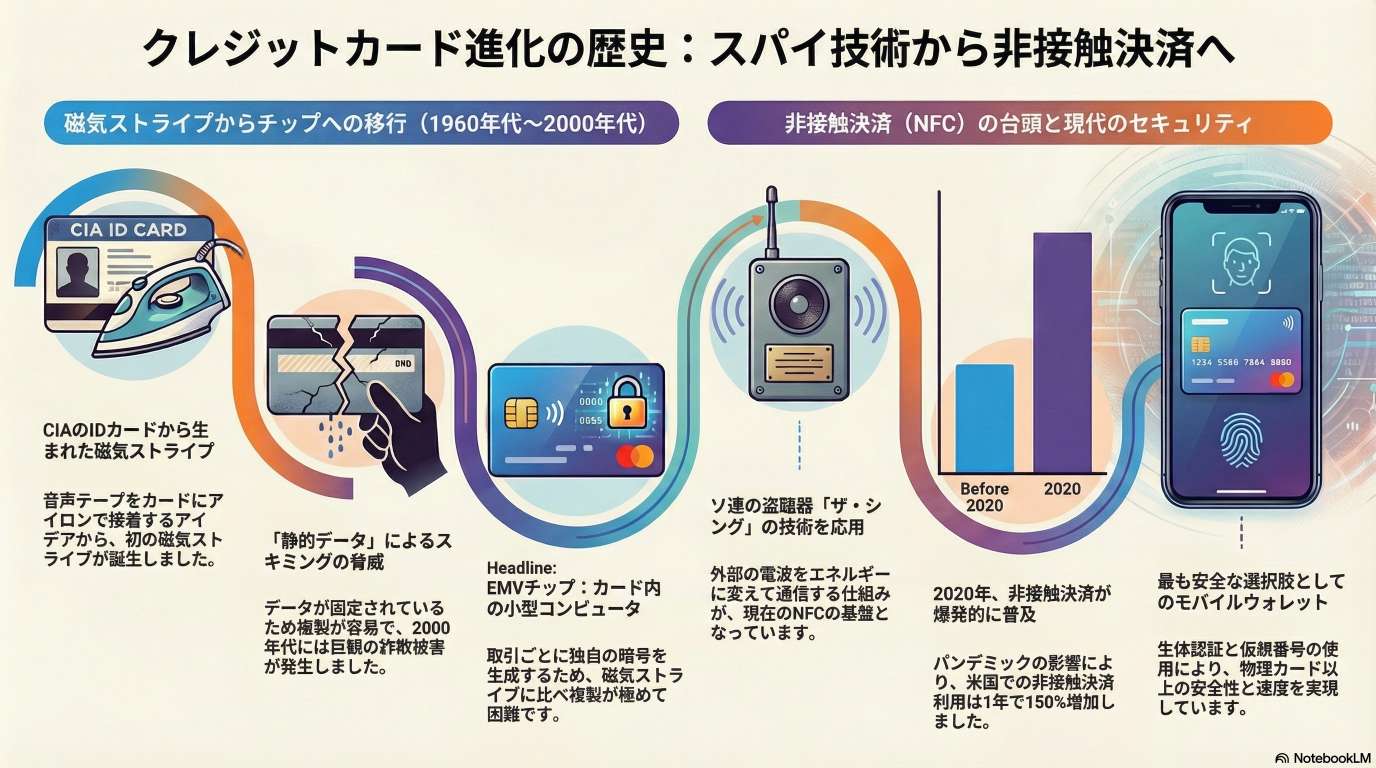

この動画は、現代のクレジットカードに隠された驚くべき技術の進化とその起源を解説しています。

非接触型決済のルーツは、第二次世界大戦中にソ連が開発した電池不要の盗聴器にあり、外部からの電磁波を動力源とする仕組みが現在のRFIDやNFCに応用されました。

かつての磁気ストライプ方式は偽造が容易でしたが、現在は暗号化を行うICチップの導入によりセキュリティが大幅に向上しています。一方で、利便性を追求したタッチ決済には、特殊な装置によるデータの不正読み取りという新たなリスクも存在します。

最終的に、スマートフォンのデジタルウォレットが速度と安全性を両立する最新の解決策として提示されています。

目次

- 前置き+コメント

- 要旨

- クレジットカードに潜むスパイ技術とセキュリティの進化:ブリーフィング文書

- クレジットカード・セキュリティ技術の進化と特徴

- クレジットカード決済における技術変遷とセキュリティの進�化:静的データから動的暗号化への転換

- 非接触決済の魔法を解き明かす:スパイ技術から「ピッ」の物理学まで

- 決済セキュリティ入門:あなたのカードを守る「見えない技術」の正体

- 脅威分析ホワイトペーパー:非接触決済における諜報技術の系譜と現代の脆弱性

- 物理的構造

- 技術の起源 : ソ連の盗聴器「ザ・シング」

- クレジットカードの進化

- 非接触決済(FRID/NFC)

- セキュリティとリスク

- 情報源

クレジットカードに潜むスパイ技術とセキュリティの進化:ブリーフィング文書

エグゼクティブ・サマリー

現代のクレジットカード、特に非接触型決済(タッチ決済)の基盤となる技術は、冷戦時代のソビエト連邦による高度な諜報活動にその起源を持つ。かつて「ザ・シング(The Thing)」と呼ばれた電源不要の盗聴器で採用された「外部からの電波を動力源とし、信号を反射・変調させる」という概念は、現在のRFIDおよびNFC技術へと発展した。

クレジットカードの歴史は、常に「利便性(決済速度)」と「セキュリティ」のトレードオフの歴史である。磁気ストライプによる静的なデータ管理は、処理速度を向上させた一方で深刻な偽造被害を招いた。これに対抗するために導入されたEMVチップは、動的な暗号化によってセキュリティを劇的に高めたが、決済時間は増加した。最新の非接触型決済は、これら両方の課題を解決することを目指しているが、一方で「デジタル・スリ」のような新たな脆弱性も生み出している。本文書では、これら技術の背景、メカニズム、および現在のリスクと対策について詳述する。

1. 非接触技術の起源:冷戦時代の諜報デバイス

今日の非接触型決済の核心技術は、1940年代のソ連の諜報技術に遡ることができる。

1.1 「ザ・シング(The Thing)」の衝撃

- 発見の経緯: 1945年、ソ連の小学生から米国大使に贈られた木彫りの紋章の中に、秘密の盗聴器が隠されていた。このデバイスは、1952年に発見されるまで7年間にわたり大使館内の会話を傍受し続けた。

- 技術的特異性: このデバイスには電池も電源コードもなく、従来の検波器では検出不能だった。発明者は、電子楽器テルミンの開発者として知られるレオン・テルミンである。

- 動作原理:

- 外部から特定の周波数の無線信号を照射することで起動する。

- 内部のアンテナと空洞が「共振器」として機能し、部屋の音波(振動)が振動板を動かすことで電気容量が変化し、反射する無線信号に変調(振幅変調:AM)をかける。

- ソ連側は、この反射信号を受信・復調することで音声を再生していた。

1.2 CIAによる改良と転用

- プロジェクト・イージー・チェア: 米国CIAはこの技術をリバースエンジニアリングし、より堅牢な改良版を開発。整流器を追加して無線信号を直流電力に変換し、マイクと増幅器を駆動させる仕組みを構築した。

- RFIDへの発展: 1970年代、元ロケット技術者のマリオ・カルドゥロが、この技術を道路の料金所(自動識別システム)に応用。これが現在のRFID(無線周波数識別)の直接的な原型となった。

2. クレジットカード・セキュリティの変遷

クレジットカードは、手動の物理的な転写から、デジタル暗号化へと進化してきた。

2.1 磁気ストライプ(1970年代〜)

- 開発: IBMのエンジニア、フォレスト・パリーが開発。磁気テープをカードに固定す��るために、妻の助言からアイロンの熱を利用したという逸話がある。

- 特徴と弱点:

- データが静的(常に同じ情報の羅列)であるため、スキミング装置(グラバー)による複製が極めて容易であった。

- かつての英国最大の詐欺師トニー・セールスは、数百人の協力者を使って数千件のカード情報を収集し、莫大な不正利益を得ていた。

2.2 EMVチップ(2000年代〜)

- 仕組み: チップは小型のコンピュータであり、独自の「秘密鍵」を保持している。

- セキュリティの向上:

- 取引のたびに一意の暗号化コードを生成する。

- 秘密鍵はシリコンの深層部に保存されており、物理的な解体やタンパリング(改ざん)を検知するとデータが破壊される仕組みになっている。

- 導入の効果: 英国ではチップ導入後、偽造詐欺が63%減少した。一方、導入が遅れた米国では同時期に詐欺が70%増加し、ターゲット(Target)社での大規模な情報流出事件を機に導入が加速した。

3. 非接触決済(NFC)のメカニズム

現代のカードに搭載されているNFC(近距離無線通信)は、RFIDをさらに高度化したものである。

特徴 詳細説明 動力源 カード自体に電池はなく、読み取り機(リーダー)が発生させる磁場からの誘導電流で駆動する。 通信��方式 磁界を利用。RFIDが長距離通信(10m以上)を可能にするのに対し、NFCは意図しない決済を防ぐため数センチ以内に射程を制限している。 セキュリティ 暗号化の仕組みはEMVチップ(接触型)と同様。金属接点の代わりに磁界を通じてデータをやり取りする。 4. 現代のリスクと防衛策

非接触決済の利便性は、新たなセキュリティ上の懸念をもたらしている。

4.1 「デジタル・スリ」と情報の脆弱性

- 現状のリスク: 「Flipper Zero」のようなデバイスや、スマートフォン上のNFCリーダーアプリを使用すれば、ポケット越しにカード番号や有効期限を読み取ることが可能である。

- 限界: ただし、チップ内の「秘密鍵」は読み取れず、カード裏面の「CVV(セキュリティコード)」もデジタルデータとしては保存されていないため、これだけでカードを完全に複製することは困難である。

- 米国特有のリスク: 多くの国では非接触決済に上限額(例:英国では100ポンド)があるが、米国には上限がないため、一度の「ゴースト・タップ(不正なタッチ)」で多額の被害に遭う可能性がある。

4.2 推奨される対策

- リアルタイム通知の有効化: 決済時にスマートフォンへ通知が届く設定にすることで、不正利用を即座に察知し、銀行に連絡することが可能。

- モバイルウォレットへの移行: Apple PayやGoogle Payなどは、実際の��カード番号を保存せず、バイオメトリクス認証(指紋・顔認証)を必要とするため、物理カードよりもセキュリティと速度の両面で優れている。

- 物理的遮蔽: ファラデーケージ機能を持つ財布の使用や、複数のカードを重ねて収納することで、外部からの不正な読み取りを物理的に妨害できる。

クレジットカード・セキュリティ技術の進化と特徴

技術・デバイス名 主な仕組み・動作原理 導入時期・背景 主なメリット(速度・利便性) セキュリティ上の弱点・リスク 代表的な悪用事例・攻撃手法 NFC(非接触型決済 / コンタクトレス) 近接場通信を利用。リーダーが作る磁界によってカードのアンテナに電流を誘導し、電力を供給してチップと無線通信を行う。 2000年代半ばから登場し、2020年のパンデミックで非接触需要が高まり急速に普及。 カードをかざすだけで瞬時に決済が完了し、物理的な接触を避けられるため衛生的で非常に高速。 数センチの距離からリーダーを近づけることで情報を読み取られる可能性がある。CVV(3桁番号)はチップ内にないためオンライン詐欺には不十分。 デジタルスリ(ゴーストタッピング)。混雑した場所で偽のリーダーを��用いて勝手に決済を行う。イタリアでの逮捕事例など。 EMVチップ(ICチップ) カード内に小型コンピュータを搭載。銀行との間で秘密鍵を用いた暗号化通信を行い、取引ごとに固有のコードを生成する。 2003年(英国)。磁気スキミングによる被害(年間数億ポンド)に対抗するため、主要カードネットワークが策定。 クローン作成が極めて困難(物理的な分解と高額設備が必要)。PIN(暗証番号)との併用で本人確認を強化。 取引完了までに時間がかかる(約10秒の増加)。また、物理的なカード盗難や、肩越しにPINを盗み見る行為には弱い。 カード自体の盗難、ATM付近での隠しカメラによるPIN奪取。米国での導入遅延を突いた磁気カード詐欺(ターゲット社の事例)。 磁気ストライプ(Magnetic Stripe) カセットテープと同様の磁気テープをカードに貼り付け、デジタルデータを「0」と「1」のコードとして磁気的に記録する。 1970年頃。IBMの技術者フォレスト・パリーが開発。CIAの身分証のセキュリティ向上と事務処理の迅速化が背景。 決済処理時間が大幅に短縮され、銀行が不審な支払いを迅速に特定・ブロックできるようになった。 記録データが静的(スタティック)であり、専用の読み取り機(スキマー)で簡単にコピーが可能。 スキミング。レストラン等で「グラバー」と呼ばれる機器を用いてカード情報を複製(クローニング)する。 初期のクレジットカード(BankAmericard) カード表面にエンボス(凸凹)加工された番号を、伝票に物理的に転写(インプリント)する方式。 1958年、バンク・�オブ・アメリカによって発行(後のVisa)。戦後の景気拡大に伴い高額商品の購入を容易にするため。 多額の現金を持ち歩く必要がなくなり、多くの加盟店で共通して利用可能になった。 情報の照合を目視で行うため、盗難・偽造カードの判明までに数日かかり、即時ブロックができない。 盗難カードや偽造カードによる不正利用。銀行が気づく前に犯人が逃亡する。 リスニングデバイス「ザ・シング(The Thing)」 外部から放射される特定の周波数の電波に共鳴し、音波によるダイアフラムの振動で容量変化を起こして信号を再放射する受動的共鳴空洞デバイス。 1945年、ソ連のレオン・テルミンによって発明され、米国大使館への贈呈品(紋章の盾)の中に隠された。 電源(電池や配線)が不要なため、当時の検知器では発見が極めて困難であり、長期間の潜伏が可能であった。 特定の共鳴周波数に依存するため、温度変化や物理的な衝撃によって調整が狂いやすい。 米国大使館内での会話を7年間にわたり盗聴。外部の車両などから電波を照射して起動させる。 [1] The Secret Spy Tech Inside Every Credit Card

クレジットカード決済における技術変遷とセキュリティの進化:静的データから動的暗号化への転換

1. 序論:決済インフラにおけるセキュリティと利便性の二律背反

決済技術の進化史は、常に「不正利用の防止(セキュリティ)」と「取引の迅速化(利便性)」という、相反する二つの要素をいかに高次元でバランスさせるかという、トレードオフ(二律背反)克服の軌跡です。1958年に登場した「BankAmericard(後のVisa)」は、現金や小切手に代わる汎用決済手段として消費社会に変革をもたらしましたが、同時に現代まで続く決済セキュリティの脆弱性との戦いの幕開けでもありました。

初期のクレジットカード決済は、カード表面のエンボス(凸凹)を紙に転写する物理的な「インプリント方式」に依存していました。この方式は、加盟店が伝票を銀行に郵送し、銀行が目視で確認して支払いを承認するという、極めてアナログなプロセスであり、決済完了までに数日を要しました。この「処理速度」の欠如は、セキュリティ上の致命的な欠陥に直結していました。不正利用が発生しても、銀行がそれを検知して取引を阻止するま�でにタイムラグがあったため、犯罪者の追跡は極めて困難だったのです。

【So What?】戦略的インサイト:視認性という脆弱性 当時のカード決済の最大の問題は、カード番号や氏名が常に物理的に露出しており、情報の「秘匿性」が皆無であったことです。1960年代後半には、年間約1億ドル(現在の価値で約10億ドル相当)という巨額の不正被害が発生していました。物理的な情報の視認性が犯罪者への「入り口」となっていた事実は、情報のデジタル化と隠蔽、すなわち磁気技術への移行を必然的なものとしました。

2. 磁気ストライプの普及と「静的データ」の限界

1970年に導入された磁気ストライプ技術は、決済プロセスを劇的に効率化し、現代のキャッシュレス社会の基盤を構築しました。この技術により、銀行は取引を即座に特定し、不審な支払いをリアルタイムでブロックする能力を手に入れたのです。

この画期的な技術の誕生には、IBMのエンジニア、フォレスト・パリーによる創意工夫がありました。彼はオーディオカセットの磁気テープをIDカードに固定する方法に苦慮していましたが、最終的に、アイロンをかけてテープをカードに熱転写するという妻の助言によって、この技術的ハードルをクリアしたといいます。

磁気ストライプは、情報を「0と1のバイナリコード」として磁気的に記録します。リーダーでスキャンするだけで情報を瞬時に読み取れる利便性は、承認プロセスを劇的に短縮しました。しかし、戦略的観点からは、この技術には当初から重大な構造的欠陥が内包されていました。

【So What?】戦略的インサイト:静的データの構造的欠陥 磁気ストライプの最大の弱点は、送出される情報が常に一定である「静的データ(Static Data)」であることです。元詐欺師のトニー・セールスは、スキミング装置(グラバー)を使用すれば、飲食店などでカードを一度スワイプするだけで、情報の複製は数秒で完了したと証言しています。この「情報の固定性」により、一度データが盗まれれば、磁気粉末を塗布するだけで容易にクローンカードが作成可能でした。2000年代初頭、英国だけで磁気ストライプのスキミング被害が年間4億ポンド以上に達した事実は、静的データによる防御の限界を明確に示しています。

3. EMVチップへの移行:マイクロコンピュータによる動的暗号化の実現

EMV(チップ&ピン)規格への移行は、決済端末を単なる読取機から、カードと「対話」を行う高度なコンピュータネットワークへと変貌させました。

磁気ストライプが「録音されたテープ」を再生するだけなのに対し、EMVチップはそれ自体が「マイクロコンピュータ」として機能します。リーダーに挿入されると、端末から「Nonce(ナンス)」と呼ばれる長いランダムな数値(チャレンジ)が送られ、チップ内の深部に格納された「秘密鍵」を用いて、取引ごとにユニークな「トランザクション署名(Cryptogram)」を生成します。

セキュリティの物理的・論理的堅牢性 EMVチップのクローン作成が事実上不可能とされるのは、秘密鍵がシリコン層の深部に埋め込まれており、物理的に剥離しようとすれば改ざん検知機能が作動してデータが自己破壊される設計だからです。この鍵は取引プロセスで決して露出せず、生成されるコードも一回限り(動的データ)であるため、データの再利用は不可能です。

【So What?】戦略的インサイト:導入格差が招いた不正の「輸出」 技術導入の遅れは、国家間のセキュリティ格差を浮き彫りにしました。2003年にEMVを導入した英国では偽造被害が急減した一方、導入が遅れた米国では、2013年のTarget社における4,000万件の情報漏洩事件など、不正利用のターゲットが脆弱な地域へ「輸出」される結果を招きました。

摩擦の評価(利便性への影響) 一方で、セキュリティの向上は新たな「摩擦」を生みました。チップ決済は磁気スワイプに比べ、取引時間が平均10秒程度長くなります。米国全体では年間約1億1,600万時間の損失に相当すると試算されており、この摩擦の解消が非接触決済(NFC)の普及を加速させることになります。

4. 非接触決済(NFC)の系譜:スパイ技術から現代のイン�フラへ

現在普及しているNFC(近距離無線通信)技術のルーツは、冷戦時代のソ連によるスパイ工作に遡ります。

1945年、ソ連が米国大使館に贈った木彫りの盾に仕込まれた盗聴器「The Thing(ザ・シング)」は、外部からの電波を動力源とする画期的な受動型装置でした。この装置は、室内の音波でダイヤフラム(振動板)を動かし、静電容量(Capacitance)を変化させることで、外部から放射された電波に振幅変調(Amplitude Modulation / AM)をかけて再放射する原理に基づいていました。この「外部から電力を供給し、データを送り返す」というパッシブな仕組みが、現代の決済技術の礎となっています。

技術の洗練:RFIDからNFCへの戦略的転換 1970年代にマリオ・カルドゥーロがRFID(無線周波数識別)を発展させましたが、決済に応用する際、業界はあえて通信距離を制限する戦略を採りました。RFIDが10メートル以上の距離で反応するのに対し、NFCは磁気フィールド(誘導結合)を利用します。リーダーが発する磁場がカード内のアンテナを通過することで電流を発生させ(LED付きチップを用いたデモンストレーションでは、リーダーに近づけるだけでカードが発光する様子が確認できます)、チップを起動させます。この「意図的な短距離化」により、遠隔からの予期せぬ誤作動や傍受を物理的に防いでいるのです。

【So What?】戦略的インサイト:社会的要因による技術の加速 2020年のパンデミックは、「清潔さ」という新たな価値を決済に付加しました。その結果、米国内での非接触決済はわずか1年で150%の成長を遂げました。技術の洗練度だけでなく、公衆衛生という社会的要請がインフラ普及を決定づけた好例です。

5. 結論:未来の決済インフラに向けたセキュリティ・パラダイム

物理カードからモバイル・エコシステムへの移行は、決済の安全性を根底から再定義しました。

「デジタル・ピックポケット(非接触による情報の抜き取り)」への懸念に対し、現在のシステムは多層防御を敷いています。チップ内の秘密鍵は露出せず、オンライン決済に必要なCVV(3桁の番号)もチップには保存されていません。たとえ情報を読み取られても、物理的なカード裏面を視認されない限り、オンラインでの悪用は困難です。

究極の最適解:モバイルウォレットと多層防御 スマートフォン(Apple Pay等)による決済は、現時点におけるセキュリティと利便性の最適解です。

- トークナイゼーション: 実際のカード番号を保存せず、仮想トークンを使用する。

- 生体認証: 指紋・顔認証により、デバイス紛失時の不正利用を物理的に阻止する。

- リアルタイム監視: スマホへのプッシュ通知により、ユーザーが即座に不正を検知する。

【So What?】戦略的インサイト:実務家への提言と次なるリスク 金融実務家は、技術的解決策だけでなく、ユーザーの「行動変容」の重要性を再認識すべきです。プッシュ通知の活用は、いかなる暗号プロトコルよりも迅速な不正検知を可能にします。 しかし、技術の進化には常に「光と影」が伴います。近年の報告では、利便性を追求した「エクスプレスモード」や自動決済プロトコルの脆弱性を突き、ロックされたスマートフォンから高額な資金を不正に引き出す手法も確認されています(イタリアでの2025年の事例報告など)。

静的データから動的な暗号化、そして生体認証へと続く螺旋的進化は、かつて年間10億ドルの被害に苦しんだ業界を救いました。しかし、戦略担当者は「摩擦ゼロ」の裏に潜む新たな脆弱性に常に警戒を払い、次世代の信頼性を構築し続ける必要があります。

非接触決済の魔法を解き明かす:スパイ技術から「ピッ」の物理学まで

コンビニのレジでカードやスマホを「ピッ」とかざす瞬間、私たちは無意識に高度な物理学の恩恵を受けています。�電池も入っていないプラスチックのカードが、どうやって銀行と通信し、一瞬で決済を終えるのでしょうか?その裏側には、冷戦時代のスパイ兵器、天才発明家のひらめき、そして「1秒」を縮めるために積み重ねられた技術の進化が隠されています。

今回は、カードの中に隠された「秘密のスケルトン」を入り口に、魔法のような決済の仕組みを解き明かしていきましょう。

1. イントロダクション:カードの中に隠された「正体」

まずは、目の前にあるクレジットカードの「中身」を想像してみてください。アセトン(除光液)の入ったビーカーにカードを浸すと、表面のプラスチックがドロドロと溶け出し、驚くべき正体が現れます。

現れたのは、カードの縁をぐるりと囲む細い銅線の「アンテナ」と、中央に鎮座する米粒ほどの小さな「ICチップ」です。

ここで最大のミステリーが浮かびます。このカードには電池も電源コードもありません。それなのに、リーダーにかざした瞬間、中のチップは「目覚め」、複雑な暗号を計算し始めます。一体どこからエネルギーを得ているのでしょうか?この「外部からパワーを送って動かす」というアイデアのルーツは、実は1940年代、冷戦真っ只中に作られた恐ろしいスパイ兵器にありました。

2. 歴史のミステリー:「ザ・シング」と電池のない盗聴器

1945年、ソ連の子供たちが米国大使に「米国大印章」が彫られた美しい木製の盾を贈りました。大使はこれを気に入り、7年もの間、自分のオフィスに飾っていました。しかし、その内部には人類史上最も巧妙な盗聴器が潜んでいたのです。

- 発見不能の罠: 米国の防諜チームが何度調査しても、この装置は見つかりませんでした。なぜなら、中には「電池」も「配線」もなかったからです。

- 「ザ・シング(あの物体)」: この装置を発明したのは、レフ・テルミン。彼は、触れずに演奏する楽器「テルミン」の発明者としても知られる天才です。

- 見えない起動スイッチ: この装置は普段はただの金属片ですが、外部から特定の周波数の電波を当てられた時だけ「起動」し、室内の音声を電波に乗せて送り返す仕組みでした。

物理学者たちはこの「魔法」の正体を、ある物理現象から解き明かしました。それが「共振(レゾナンス)」です。

3. 物理学の鍵①:「共振(レゾナンス)」という魔法

なぜ電源なしで情報を送れるのか。それは「音叉(おんさ)」の原理と同じです。

特定の周波数の電波がアンテナに当たると、アンテナ内の電子が揺さぶられます。電波の周期が電子の動きと一致した時、エネルギーが増幅される「共振」が起こり、強力な信号を跳ね返します。スパイはこの「跳ね返る電波」に、室内の音声を乗せました。

「ザ・シング」の内部には薄い膜があり、声の振動でわずか10ナノメートル(髪の毛の太さの数千分の一!)動くだけで、装置の「電気的な特性」が変化します。これにより、反射する電波の強さが変化し、声が伝わるのです。

要素 内容 入力エネルギー 外部から照射される特定の電波(例:900MHz) 変化させる変数 音声による膜の振動(これにより静電容量:Capacitanceが変化) 出力信号 変化した反射波(振幅変調:AM) この「外部のパワーを借りて情報を返す」というスパイの知恵が、決済技術の第一歩となりました。

4. クレジットカードの進化:利便性とセキュリティのトレードオフ

決済の歴史は、偽造しようとする犯罪者と、それを防ぎたい技術者の追いかけっこの歴史でもあります。

アイロンから始まった「磁気ストライプ」

1960年代、IBMのエンジニアであるフォレスト・パリーは、磁気テープをカードに貼り付ける方法に悩んでいました。接着剤ではうまくいかず、諦めかけていた彼にヒントをくれたのは、アイロンをかけていた彼の奥様でした。「アイロンで熱してくっつけちゃえば?」という彼女のひらめきが、磁気ストライプカードを誕生させたのです。

しかし、磁気情報は「静止したデータ」に過ぎません。磁気粉末を振りかければ、素人でも「0と1」のデータを目で見ることができ、簡単にコピー(クローン)できてしまいます。

「16歳で50万ポンド」を稼いだ詐欺師の時代

かつて英国で「最大の詐欺師」と呼ばれたトニー・セールスは、わずか16歳でベッドの下に50万ポンド(約1億円)の現金を隠し持っていました。彼はレストランの店員などにカード読み取り機(グラバー)を渡し、客のカードをスワイプさせるだけで、数千もの番号を盗み出していたのです。

安全だが「遅すぎる」ICチップ

この被害を食い止めるために生まれたのが、今の主流である「ICチップ(EMV規格)」です。チップはそれ自体が小さなコンピュータであり、銀行しか知らない「秘密の鍵」で毎回異なる暗号を作ります。

しかし、セキュリティと引き換えに大きな問題が生じました。カードを差し込んでから決済が終わるまでの待ち時間です。米国全体で、この「待ち時間」のために年間1億1600万時間もの時間が失われていると推計されました。

「安全で、かつ一瞬で終わらせたい」。このわがままな願いを叶えるために、再びあのスパイ技術の応用が注目されたのです。

5. 物理学の鍵②:「電磁誘導」によるワイヤレス給電

現代の非接触決済(NFC)は、共振の技術をさらに進化させた「電磁誘導」を使っています。

実は、初期のCIAはスパイ技術を改良する中で、共振が「部屋の温度が変わったり、ドアを閉めた衝撃だけで調整が狂うほど敏感すぎる(ヒュー・ハーパー談)」ことに悩まされていました。そこで彼らは、「電磁波を音で加工する」のではなく、「電磁波を電力として使う」という発想の転換を行いました(プロジェクト・イージーチェア)。

これが現代のNFCの仕組みです:

- 磁場の発生: 読み取り機が周囲に磁場を作ります。

- 電流の誘導: カードを近づけると、磁場がカードのアンテナを通り抜け、電流を発生させます。

- 整流器(Rectifier)の魔法: カード内の「整流器」が、不安定な交流電流を安定した直流電流に変換し、チップを「起動」させます。

- 実験: LED付きのカードをリーダーにかざすと、電池がないのにLEDが光ります。これは、リーダーからワイヤレスで電力が供給されている証拠です。

RFID(長距離)とNFC(近距離)の使い分け 倉庫の在庫管理に使われるRFIDは10メートル以上届きますが、決済に使うNFCはあえて数センチしか届かないように設計されています。これは、数メートル離れた場所から勝手に「お会計」されないための、物理的な防犯機能なのです。

6. 学びの総括:デジタル社会で自分を守る知恵

物理法則を味方につけることで、私たちは「触れずに、安全に、一瞬で」支払う力を手に入れました。しかし、技術を知ることはリスクも知ることです。

ポケット越しにカード情報を読み取る「デジタル・スリ(ゴースト・タッピング)」という手口も存在します。特に注意が必要なのは、米国などの一部の国では、英国のような「決済金額の上限」が設定されていない場合があることです。つまり、一回の「ピッ」で多額の被害に遭う可能性がゼロではありません。

あなたを守るための「デジタル知恵袋」

科学技術を賢く使いこなすために、今日からできる対策を提案します。

- 銀行の通知設定を「オン」にする: これが最も効果的です。決済のたびにスマホに通知が来れば、万が一の不正利用に秒単位で気づき、すぐにカードを止めることができます。

- モバイルウォレット(Apple Pay等)を活用する: スマホ決済は、カード番号そのものを送るのではなく、一度きりの使い捨て番号(トークン)を使用します。さらに指紋や顔認証が必要なため、物理カードよりも圧倒的に安全です。

- 物理カードは「重ねて」または「シールド」する: 複数のカードを重ねて財布に入れるだけで読み取りは困難になります。心配な場合は、電波を遮断する「ファラデーケージ構造」の財布を使うのも有効です。

結論: 私たちが毎日使う「ピッ」という音の裏には、物理学の驚異と歴史のドラマが詰まっています。仕組みを知ることは、ただ便利さを享受するだけでなく、このデジタル社会を賢く、安全に生き抜くための「自分だけの秘密の鍵」を持つことなのです。

決済セキュリティ入門:あなたのカードを守る「見えない技術」の正体

私たちは毎日、当たり前のようにプラスチックのカードをかざしたり、差し込んだりして買い物をしています。しかし、その薄いカードの中には、かつて国家機密を盗み出すために開発された「スパイ技術」の系譜が息づいていることをご存知でしょうか。

決済セキュリティの専門家として、カードに隠された物理的構造と、それを支える驚くべき技術の進化を解き��明かしていきます。

1. イントロダクション:カードの裏側に隠された「スパイの歴史」

なぜ、スパイ技術が私たちの財布の中に?

現代の非接触決済(タッチ決済)のルーツは、1945年の冷戦時代にまで遡ります。ソ連の小学生から米国大使に贈られた木製の盾には、物理学者レオン・テルミンが開発した伝説の盗聴器「ザ・シング(The Thing)」が仕込まれていました。

このデバイスの驚くべき点は、現代のクレジットカードに通ずる以下の3つの特徴にあります。

- バッテリー不要: 電池も電源コードも存在せず、物理的にはただの銅製キャビティ(空洞)とアンテナのみで構成されていました。

- 遠隔起動: 外部(ソ連の監視車両など)から約900MHzの特定の無線信号を照射した時だけ、そのエネルギーを利用して起動します。

- 無線応答: 部屋の中の音が「10ナノメートル」という極微細な膜(ダイアフラム)を揺らすことで、反射する信号の振幅を変化(振幅変調)させて情報を送り返しました。

この「外部からの電磁波に共鳴し、電力を得て情報を送る」という仕組みは、無線工学における「共振(レゾナンス)」を利用したものです。まさに「無線�の音叉」とも呼べるこのスパイ技術こそが、私たちがレジでカードをかざす瞬間に起きていることの原型なのです。

では、この高度な技術が普及する前、最も原始的で物理的なカード技術である「磁気ストライプ」はどのような運命を辿ったのでしょうか。

2. 磁気ストライプ:物理的な「コピー」が容易だった時代の名残

1960年代、CIAの身分証を安全かつ迅速に識別するために開発されたのが磁気ストライプです。IBMのエンジニア、フォレスト・パリーは磁気テープをカードに貼り付ける方法に苦慮していましたが、アイロンをかけていた妻の「テープをカードにアイロンで直接接着すればいい」という助言により、物理的な実用化に成功しました。

磁気ストライプは、鉄粉を磁気パターン(0と1)として記録しており、磁性粉末を使えばそのデータを肉眼で可視化することさえ可能です。

磁気ストライプの性能比較

特徴 メリット 致命的な欠陥 技術的性質 決済速度が速い、製造コストが極めて安い データが静的(固定)であり、読み取りが容易 セキュリティ 当初は視認不能で安全とされた 複製(クローン)の容易性、スキミングに無防備 不正の手口:トニー・セールスが語る3ステップ

かつて「英国最大の詐欺師」と呼ばれたトニー・セールスは、磁気カードの脆弱性を突いた手口を次のように語っています。

- ネットワークの構築: 飲食店やバーなどで働く300人もの協力者に「グラバー(スキマー)」と呼ばれる小型読み取り機を配布する。

- 静的データの収集: 客が会計をする際、隙を見てカードをスキマーにスワイプし、磁気情報を丸ごとコピーさせる。

- クローンの量産: 回収したデータを空のカードに書き込む。データが固定(スタティック)であるため、本物と全く同じ機能を持つクローンが即座に完成する。

一度コピーされれば何度でも悪用されてしまうこの「静的な脆弱性」を克服するため、カードは「自ら考えるコンピュータ」へと進化する必要がありました。

3. ICチップ(EMV):カードの中に住む「小さなコンピュータ」

現在主流のICチップは、単なるデータの保存場所ではなく、それ自体が暗号化を行う「ミニコンピュータ」です。

「動的な鍵」による秘密の会話

ICチップと銀行の間では、決済のたびに以下のような高度な対話が行われています。

- 端末: 「こ��の取引の詳細と、この『長いランダムな数字』を使って署名してくれ」

- カード: (シリコン層の深部に隠された『秘密鍵』を使い、受け取った情報を複雑に暗号化(ガーブル)して独自のコードを生成し、返信)

- 銀行: 「私の持つ鍵と一致した。このコードは今この瞬間のためだけのものだ」

最大の防御壁は、この「使い捨ての動的コード」です。通信を傍受しても次の決済には使えません。さらに、物理的な攻撃(チップを削って鍵を盗むなど)に対しては、シリコン層を剥がそうとするとデータが自己崩壊する「対抗措置(カウンターメジャー)」が備わっています。これらを突破するには数十万ドルの設備と数日の時間が必要であり、現実的な複製は不可能です。

このICチップへの移行を決定づけたのは、2013年の米大手小売ターゲット(Target)での4,000万件に及ぶカード情報流出事件でした。この事件を機に、世界はより安全なICチップ、そしてその先の「利便性」へと舵を切りました。

4. タッチ決済(NFC):磁気フィールドが生み出す一瞬の魔法

利便性を極めたのが、NFC(近距離無線通信)を用いたタッチ決済です。

電池なしで動く理由

カードをアセトン(除光液)に浸すと、カードの縁を一周する大きなアンテナが現れます。リーダーにかざすと、リーダーが発生させている「磁界」がアンテナを横切り、電磁誘導によってカード内に電流を発生させます。

「LED付きのチップをリーダーに近づけると、非接触のままLEDが点灯します。これは、カードを駆動させる全電力がリーダー側の磁場から供給されている物理的な証拠です」

スリの進化と防御の設計

無線化により、かつての「ザ・シング」のように離れた場所からのアクセスが懸念されました。しかし、NFCはあえて「磁界」を利用することで、通信距離を物理的に極めて短く制限しています。

リスク:デジタル・スリ(Ghost Tapping) 防御策と物理的制約 満員電車等でリーダーを近づけ、気づかぬうちに決済させる手法。 2センチメートル以内の接近が必要であり、物理的なハードルが高い。 読み取った情報でオンライン買い物をされる。 チップにはCVV(裏面の3桁番号)が含まれておらず、ネット不正への転用は困難。 高額決済を繰り返される。 一定額以上の決済にはPIN入力が必要となる「決済上限額」による制限。 2025年にイタリア・ローマで観光客を狙ったデジタル・スリによる逮捕者が出たように、リスクはゼロではありませんが、技術的な制約が強力な壁となっています。

5. まとめ:自分の資産を守るための「3つの黄金律」

技術が進化した現代、私たちが取るべき防御策は「物理的な遮断」と「デジタルな監視」の組み合わせです。

- 通知設定の有効化(最強の武器)

不正利用を即座に検知する唯一の方法です。 銀行アプリの通知をオンにしてください。万が一、2センチメートルの隙を突かれて決済されても、数秒以内にスマホに通知が届けば、その場でカードを止め、被害を最小限に食い止めることができます。

- モバイルウォレットへの移行

「トークナイゼーション」による究極の匿名化です。 Apple PayやGoogle Payは、実際のカード番号を送信せず、代わりに「トークン」と呼ばれる代理番号を使用します。また、生体認証(指紋・顔認証)がなければ通信自体が起動しないため、物理的なカードを持ち歩くよりも格段に安全です。

- 物理的保護の検討

電磁的な干渉を利用した自己防衛です。 複数のカードを重ねて財布に入れておくだけでも、信号が干渉し合い読み取りが困難になります。より確実な対策を求めるなら、電磁波を遮断する「ファラデーケージ」構造の財布の使用が、物理的なスリに対する最終回答となります。

技術の裏側にある「スパイの知恵」と「物理の法則」を理解すること。それこそが、現代のキャッシュレス社会を賢く生き抜くための、最大の防御壁となるのです。

脅威分析ホワイトペーパー:非接触決済における諜報技術の系譜と現代の脆弱性

1. イントロダクション:パッシブ無線技術の起源と進展

現代の金融エコシステムを支える非接触決済技術は、一見すると最新のフィンテックにおける技術革新の産物に見える。しかし、その技術的「DNA」を辿れば、冷戦時代の極秘諜報作戦へと行き着く。電源を持たず、外部からの電磁エネルギーに依存して動作するパッシブ無線技術は、かつて敵国の情報を奪取するための究極のツールとして開発された。この諜報技術の系譜を理解することは、現代の決済インフラに潜む固有のリスクを評価する上で極めて重要な戦略的インテリジェンスとなる。

この技術の原点として、1945年にソ連が米国大使館に仕掛けた「ザ・シング(The Thing)」を挙げねばならない。このデバイスは電池や配線を一切持たない完全なパッ�シブ・デバイスであり、当時の米国の対諜報チームによる電波スイープを7年もの間逃れ続けた。その構造は、アンテナと小さな銅製の空洞(キャビティ)のみという驚異的なシンプルさを誇る。

「ザ・シング」の動作原理は、高度な物理的共鳴(レゾナンス)に基づいている。ソ連側が近隣から約900MHzの特定の周波数を放射すると、デバイスのアンテナ内の電子が励起され、共振が発生する。この際、室内の音声がデバイス内のダイアフラム(薄膜)をわずか10ナノメートル動かすだけで、回路の静電容量が変化し、共振周波数がシフトする。このわずかな変化が振幅変調(AM)として元の電波に乗り、音声情報を含む信号として再放射されるのである。

この画期的な装置を開発したのは、非接触楽器「テルミン」の発明者であり、グラーグ(強制収容所)で研究を強いられていたレオン・テレミンである。「電源不要で情報を伝送する」という彼の発明は、現代のRFIDやNFC技術の基礎を築いた。この諜報目的で研ぎ澄まされた技術が、数十年を経て、商業的な「スピード」と「利便性」を追求する決済業界へと転用されることになったのである。

2. 決済媒体の変遷とセキュリティ・パラドックス

決済技術の進化は、常に「摩擦(フリクション)の低減」と「セキュリティの強化」というトレー�ドオフの関係にある。利便性の向上が、往々にして新たな脅威アクターに攻撃表面(アタックサーフェス)を提供してきた事実は、歴史的なセキュリティ・パラドックスと言える。

1970年代に導入された磁気ストライプ技術は、決済のデジタル化における最初の分水嶺であった。しかし、アイロンで磁気テープを貼り付けるという原始的な発想から生まれたこの技術は、データを「静的」に保持するに過ぎない。そのデータの脆弱性は、鉄粉(Iron Filings)を振りかけるだけで0と1のビット列を視覚的に確認できるほどにプリミティブなものである。トニー・セールスのような脅威アクターは、「グラバー(スキマー)」を用いて数秒でこの静的データを複製し、クローンカードを量産した。

これに対する技術的回答がEMV規格(ICチップ)である。磁気ストライプが単なる「記憶媒体」であるのに対し、ICチップは内部に秘密鍵を保持し、演算能力を備えた「ミニコンピュータ」として機能する。

技術方式 データの性質 複製(クローニング)の難易度 主要な脅威 磁気ストライプ 静的(固定データ) 極めて容易(鉄粉で可視化可能) スキミング、クローン作成 ICチップ(EMV) 動的(暗号化処理) 極めて困難(物理的破壊が必要) 物理的窃盗、PIN盗撮 ICチップとPIN(暗証番号)の導入により、カードの偽造リスクは激減した。しかし、このセキュリティ強化は決済プロセスに平均10秒の遅延をもたらした。米国だけでも年間1億1600万時間もの待機時間が発生したと推定され、この「��経済的摩擦」が、銀行や小売業界を再びパッシブ無線技術(NFC)へと回帰させる戦略的動機となった。

3. 非接触決済(NFC)のメカニズム:諜報技術の現代的再構築

現代のNFC(近距離無線通信)は、事実上「ザ・シング」の洗練された後継者である。この技術の進化を決定づけたのは、CIAによる「プロジェクト・イージー・チェア(Project Easy Chair)」であった。これは「ザ・シング」の不安定さを克服するため、受信した交流電流(AC)をダイオードで直流(DC)へと整流(Rectification)し、アンプを駆動させる仕組みである。この「電波を電源として利用する」という概念が、マリオ・カルドゥロによるRFIDの開発を経て、決済チップの駆動源となった。

現代のNFCは、広範囲に放射される無線通信(RFID)とは異なり、意図的に「磁界」を利用した近距離通信に限定されている。これは数メートル先からの意図しない決済を防ぐための、設計上のセキュリティ機能である。

- 磁界共鳴による電力伝送: リーダー側のコイルが生成する磁界が、カード側のアンテナに電流を誘導する。このパッシブな電力供給の様子は、LED付きのテストチップをリーダーに近づけるだけで発光することから視覚的に証明できる。100%の電力がリーダー側から供給されているのである�。

- 変調によるデータ通信: 起動したチップがアンテナの電流負荷を変化させることで磁界を制御し、銀行への認証コードを送信する。このプロセスは、歴史的な「振幅変調」のデジタル的な再構築に他ならない。

物理的な接触を排除したこの通信方式は、究極の利便性を実現した一方で、物理的な接触なしに情報を読み取られるという「近接搾取」の脅威を再燃させることになった。

4. 現代の脅威分析:近接搾取とゴーストタップ

「Flipper Zero」や汎用的なスマートフォンアプリといった安価なツールの普及により、かつての諜報機関並みの通信解析能力が一般層に開放されている。現代の脅威アクターは、これらのデバイスを用いてポケット越しにカード番号や有効期限を読み取る「デジタル・ピックポケット(ゴーストタップ)」を実行可能である。

ただし、現代の決済セキュリティは、単純な情報の読み取りだけで完結するほど脆弱ではない。ICチップ内の秘密鍵は公開されないため、磁気ストライプ時代のような完全なクローンカードの作成は極めて困難である。しかし、脅威アクターは「マルチモーダル攻撃」へと戦術を高度化させている。NFCスキャンでカード番号を取得すると同時に、超小型カメラ等で物理カードの裏面にあるCVV(セキュリティコード)を撮影するのである。��この「デジタル・スキャン + 視覚的キャプチャ」の組み合わせにより、オンライン決済に必要な情報が完成する。

グローバルな動向に目を向けると、近年イタリアのローマ等の混雑した観光地において、移動しながら少額決済を繰り返し搾取していた事例が報告されている。特に米国市場は、英ポンド圏のような決済上限(Floor Limit)が厳格に適用されていないケースが多く、一度の「タップ」で数千ドルという高額な被害に遭うリスク(高額決済リスク)を抱えている。

5. 防御戦略:プロフェッショナルなリスク緩和策

非接触技術の脆弱性に対しては、物理・運用の両面から多層防御(Defense in Depth)を講じる必要がある。

物理的防御(レイヤー1対策)

- ファラデーケージ構造の活用: 電磁シールド(アルミ等)を施した財布は、外部からの電磁アクセスを遮断する最も直接的な防御策である。

- 物理的干渉: 複数枚のNFCカードを重ねて保持することで、リーダー側での信号衝突を誘発し、不正な読み取りを物理的に阻害できる。

運運用・監視的防御(レイヤー2対策)

- リアルタイム・インシデントレスポンス: 銀行のプッシュ通知機能を有効にすることは、現代において最も実効性の高い運用管理である。決済の瞬間に通知を受け取ることで、不正利用を�即座に検知し、被害の拡大を最小限に抑えることが可能となる。

モバイルウォレットへの戦略的移行

物理カードの携帯に比べ、Apple PayやGoogle Pay等のモバイルウォレットは、以下の3点においてセキュリティ上の圧倒的な優位性を持つ。

- トークン化(Tokenization): デバイス内には「デバイス・アカウント・ナンバー(DAN)」という仮想的な番号のみが保存され、実際の本番号(PAN)は決済ネットワーク上に露出しない。これにより、前述の「スキャン + 撮影」による攻撃は無効化される。

- 生体認証によるゲートウェイ: 指紋や顔認証(生体認証)を介さない限り、NFCチップの通信自体が活性化されないため、近接搾取は事実上不可能である。

- リモート・マネジメント: 紛失時には遠隔でトークンを無効化でき、物理的なカード再発行を待たずにリスクを排除できる。

総括: 技術の進歩は常に歴史の反復である。冷戦時代のスパイ技術を源流とする現代の決済システムにおいて、最終的な防壁となるのは、技術への深い理解に基づいた「適切なインフラの選択」と「情報の即時可視化(通知)」である。インテリジェンスを活用し、利便性を損なうことなくリスクを緩和することこそが、デジタル社会における真のセキュリティ・プロフェッショナリズムである。

以下、mind map から

物理的構造

提供されたソース資料から、クレジットカードの物理的構造は、利便性(ス�ピード)とセキュリティ(詐欺対策)の追求、そして冷戦時代のスパイ技術を背景に、数十年にわたって劇的な進化を遂げてきたことがわかります。その歴史と技術の大きな文脈において、カードの物理的な構造は次のような変遷と特徴を持っています。

1. 初期の物理的な転写構造(エンボス加工)

1950年代に登場した初期のクレジットカードは、店舗が取引のたびにカード情報を2枚の伝票(顧客用と銀行用)に物理的に転写(インプリント)する必要がありました。そのため、古いカードの表面の番号は、物理的にわずかに浮き上がった構造(エンボス加工)になっていました。

2. 磁気ストライプの導入と脆弱性

1960年代初頭、CIA職員の身分証明書のセキュリティを向上させるために、IBMのエンジニアがカセットテープと同じ磁気テープをカードにアイロンで貼り付けるというアイデアを考案しました。これがクレジットカードの磁気ストライプの始まりです。物理的には、微細な鉄粉(磁性体)の並びによって「1」と「0」の静的なデータを記録する構造になっています。しかし、データが静的であるため、スキミング装置(グラバー)を使えば数秒で物理的にデータを吸い出し、空のカードに鉄粉を書き込んで簡単に複製できるという致命的な弱点がありました。

3. シリコンの奥深くに守られた「EMVチップ」

磁気ストライプの脆弱性による莫大な詐欺被害を防ぐため、新たに導入されたのがEMVチップです。このチップは単なる記憶媒体ではなく、物理的にカードに埋め込まれた超小型コンピューターです。

- 物理的な防御構造: チップ内部にはシリコンの層があり、その奥深くのメモリセルに暗号化のための「秘密鍵」が保存されています。この秘密鍵を物理的に抽出しようとすれば、カードをこじ開け、シリコン層を慎重に剥がす必要がありますが、チップには改ざんを検知するとデータを自己破壊する複数の対抗策が物理的に組み込まれているため、複製は事実上極めて困難です。

- 物理的に分離されたCVV: ちなみに、オンライン決済などで使われる裏面の3桁のセキュリティコード(CVV)は、チップ内部のデータには含まれておらず、カードの裏面に物理的に印字されるだけの構造をとることでセキュリティを保っています。

4. 隠されたアンテナと非接触型決済(冷戦技術の応用)

現在の「タッチ決済(非接触型決済)」を可能にしている物理的構造は、外見からは全く見えません。カードをアセトン(除光液)に浸してプラスチックを溶かすと、チップの周囲にカードの枠に沿って張り巡らされた「アンテナのバンド」が現れます。 このアンテナ構造のルーツは、1945年にソ連が米国大使館に仕掛けた、電源を持たない革新的な盗聴器「The Thing」(小さな銅製の空洞とアンテナだけの構造)にまで遡ります。クレジットカードの内部構造もこれとほぼ同じ原理で動いています。

- バッテリーを持たない給電構造: カード自体にはバッテリーが物理的に内蔵されていません。カードリーダーのコイルが変化する磁場を作り出し、ユーザーがカードを近づけると、その磁場がカード内部の隠されたアンテナを横切って交流電流(誘導電流)を発生させます。

- その電流がダイオードを通ってチップに電力を供給し、チップがアンテナの電流を細かく変化させることで磁場を変調させ、カードリーダーと通信する構造になっています。

このように、クレジットカードの物理的構造は、単なる「番号が浮き出たプラスチックの板」から始まり、磁気テープの追加を経て、現在では高度な防犯構造を持つシリコンチップと、外部からの磁場で起動する見えないアンテナシステムを内蔵した極薄の通信デバイスへと進化していることが読み取れます。

技術の起源 : ソ連の盗聴器「ザ・シング」

現在のクレジットカードに搭載されている「タッチ決済(非接触型決済)」の技術的なルーツは、冷戦時代にソ連が開発した画期的な盗聴器「ザ・シング(The Thing)」にまで遡ります。クレジットカードの進化の歴史において、この盗聴器は「外部からの電磁波を使って、バッテリーを持たないデバイスを遠隔で起動し通信する」という基礎原理を確立した起点として位置づけられています。

ソースが語る「ザ・��シング」の技術的意義と、それがクレジットカードにどう繋がっていったのかは以下の通りです。

1. 「ザ・シング」の誕生と驚異的な隠密性

1945年、ソ連の子供たちが駐ソ連米国大使にアメリカの国章が彫られた木製の盾を贈り、それは大使のオフィスに飾られました。その内部には、ソ連の抑留所(グラーグ)に入れられていた発明家レオン・テルミンが開発した盗聴器が隠されていました。 この盗聴器が画期的だったのは、バッテリーや電源プラグを一切持っていなかったことです。そのため、アメリカの防諜チームが何度検査しても発見できず、何年もの間、極秘の会話を盗聴し続けることに成功しました。

2. 音の振動を電波に乗せる「受動的な」通信メカニズム

1952年にようやく発見されたこの装置の構造は、アンテナと小さな銅製の空洞(キャビティ)があるだけの非常にシンプルなものでした。

- ソ連側は外部(近くのバンや建物)から特定の周波数(約900メガヘルツ)の強力な電波をこの装置に向けて照射します。

- 電波がアンテナに当たると内部の電子が振動して交流電流が発生し、装置が共振(レゾナンス)を起こします。

- 部屋の中で人が話すと、その音波で装置のダイアフラム(振動板)が極わずかに揺れ、2つの金属板の間の「静電容量(キャパシタンス)」が変化します。

- 静電容量が変化することで共振周波数がズレ、装置が跳ね返す(再放射する)電波の振幅が変化(振幅変調)します。ソ連側はこの跳ね返ってきた電波を受信し、音声を復元していました��。

3. CIAによるリバースエンジニアリングと技術の進化

この盗聴器を発見したCIAは、ソ連の技術が自国のものを何年も先取りしていることに衝撃を受け、密かに独自のリバースエンジニアリングを開始しました。 「ザ・シング」には、室温の変化やドアを閉める振動などに対して過敏に反応しすぎるという弱点がありました。そこでアメリカ側は、電波を単に「音で変調させる対象」としてではなく、「デバイスを駆動するための電力源(電源)」として活用するというパラダイムシフトを起こしました。アンテナが受けた交流電流を整流器(レクティファイア)で直流電流に変換し、小型マイクとアンプを駆動する電力を生み出すことに成功したのです。

4. スパイ技術からRFID、そしてクレジットカードのNFCへ

この「電波を受信して自らの電力とし、信号を返す」という仕組みは、1970年代にマリオ・カルドゥッロによって、料金所の自動支払いシステム(RFIDタグ)へと応用されました。RFIDタグは、通過時の電波をアンテナで受けてチップの電力とし、チップが電流を操作してID番号を電波に乗せて返すというものであり、そのプロセスは冷戦時代の盗聴器とほぼ完全に同じです。

現在のクレジットカードの非接触型決済(NFC:近距離無線通信)は、意図しない長距離での決済を防ぐために、電波ではなく「カードリーダーが発する変化する磁場」を利用するように改良されています。しかし、「バッテリーを内蔵せず、外部のリーダーから送られてくるエネルギー(磁場)をアンテナで受けて電力を生み出し、チップを起動して暗号化されたデータを送り返す」という物理的・技術的な基本構造は、「ザ・シング」が確立した原理を直接的に受け継いでいるとソースは明らかにしています。

クレジットカードの進化

クレジットカードの進化は、「利便性(決済スピード)」と「セキュリティ(詐欺対策)」という相反する2つの課題を解決し続けるための、技術的なイタチごっこの歴史として描かれています。提供されたソース資料によると、その進化は以下の5つの主要な段階を経てきました。

1. 紙とエンボスの時代(1950年代〜)

戦後の経済ブームの中、多額の現金や小切手を使わずに高額商品を買えるようにするため、1958年にバンク・オブ・アメリカが初の汎用クレジットカードを発表しました。初期のカードは、取引のたびにカード表面の浮き出た番号を2枚の紙の伝票に物理的に転写(インプリント)する必要があったため、処理に手間と時間がかかり、さらには詐欺の被害も拡大しやすいという問題を抱えていました。

2. スピード革命をもたらした「磁気ストライプ」(1970年代〜)

処理の遅さと詐欺の増加を解決するため、CIAの身分証技術を応用し、カードにカセットテープと同じ磁気テープをアイロンで貼り付ける技術がIBMのエンジニアによって開発されました。1970年に導入された磁気ストライプは決済スピードを劇的に向上させましたが、静的なデータ(固定された1と0の並び)しか記録できなかったため、スキミング装置(グラバー)を使えば数秒で簡単に複製されてしまうという致命的な弱点があり、結果として組織的な詐欺による莫大な被害を生み出しました。

3. 究極の物理的防御「EMVチップとPIN」(2000年代〜)

磁気ストライプの脆弱性に対抗するため、主要カード会社は共同で「EMV標準」を作成し、カードに超小型コンピューターである「チップ」を搭載しました。チップは取引ごとに毎回異なる独自の暗号コードを生成するため、仮にデータを読み取られても再利用できないという極めて高いセキュリティを実現しました。2003年に導入したイギリスや、2013年の大規模な情報漏洩事件(ターゲット社から4,000万件流出)の後に導入を本格化したアメリカにおいて、カード偽造詐欺を激減させました。しかし、セキュリティが高まった代償として決済のたびに10秒ほどの余計な時間がかかるようになり、再び「スピード」の改善が求められるようになりました。

4. 見えないアンテナと非接触型決済の誕生(2000年代半ば〜)

決済にかかる数秒の時間を削るため、冷戦時代のソ連の盗聴器「ザ・シング」の基本原理や、料金所の自動支払い(RFID)技術を応用し、カードの枠に沿ってアンテナを埋め込む非接触型決済(NFC)が開発されました。カード自体にはバッテリーを持たせず、リーダーが発する磁場に�よって電力を生み出し、チップと瞬時に暗号通信を行うというこの技術は、2020年のパンデミックを契機に物理的接触を避ける目的と相まって、世界中で爆発的に普及しました。

5. 究極の進化形態「モバイルウォレット」(現在)

タッチ決済は便利ですが、人混みで他人のポケットにリーダーを近づけてデータを読み取る「デジタルスリ(ゴーストタッピング)」の標的になるという新たなリスクも生み出しました。そのため、現在のクレジットカード進化の最前線は、物理的なカードを手放し、スマートフォンの「モバイルウォレット」へ移行することだとされています。スマホ内部には実際のカード番号は保存されず、指紋や顔認識などの生体認証で強固に保護されるため、これこそが「スピードとセキュリティの完璧な融合」であると評価されています。

非接触決済(FRID/NFC)

クレジットカードの歴史は「利便性(スピード)」と「セキュリティ(詐欺対策)」のバランスをいかに取るかという進化の連続であり、非接触決済(RFID / NFC)は「強力なセキュリティを維持したまま、失われた決済スピードを取り戻すための技術的到達点」として位置づけられています。

ソース資料は、この非接触決済技術について以下の重要な文脈と詳細を明らかにしています。

1. 「�失われたスピード」を取り戻すためのスパイ技術の応用

2000年代以降、磁気ストライプの偽造被害を防ぐために導入された「EMVチップとPIN」は劇的に詐欺を減らしましたが、決済処理に平均して約10秒の余計な時間がかかるという新たな問題(フリクション)を生み出しました。 この数秒を削り、決済を瞬時に行うためにカード会社が目を向けたのが、1970年代にマリオ・カルドゥッロが料金所の自動支払い用に発明した「RFID(無線周波数識別)」技術です。そしてこのRFID技術は元を辿れば、冷戦時代にCIAがリバースエンジニアリングしたソ連のバッテリーレス盗聴器「ザ・シング」の仕組みを直接的なルーツとしています。

2. RFIDからNFCへの進化:意図しない決済を防ぐ「磁場」の利用

料金所などで使われる一般的なRFIDは、電波を利用するため10メートル以上の長距離でも機能します。しかし、クレジットカードでこれを採用すると、数メートル離れた場所から誤って決済が引き起こされる危険性があります。 そのため、クレジットカードの非接触決済では、通信範囲を極端に短くした「NFC(近距離無線通信)」が採用されました。NFCは長距離に届く電波ではなく、「磁場」に依存して通信を行います。

- カードリーダーのコイルに交流電流を流して変化する磁場を作ります。

- カードをリーダーに十分に近づけると、磁場がカード外周のアンテナを横切り、誘導電流が発生します。

- この電流がカード内部のチップに電力を供給し、チップがアンテナの電流を細かく変化させることで磁場を変調させ、リーダーと通信します。 バッテリーを持たず、外部からのエネルギーで起動するという点では冷戦時代の盗聴器と同じですが、磁場を使うことで物理的な接近を必須にし、安全性を確保しています。

3. 暗号化通信による「見えない」防御構造

NFCを通じた取引の暗号化の仕組みは、物理的に端末に挿入する「チップ&PIN」の決済と全く同じです。 チップは超小型コンピューターとして機能し、取引ごとに固有のコードを生成します。暗号化のための「秘密鍵」は通信中に一切送信されないため、至近距離でデータを読み取られたとしても、カードそのものを完全に複製(クローン化)することはできません。また、オンラインショッピングに必要な裏面の3桁のコード(CVV)はチップ内には保存されておらず、物理的に印字されているだけであるため、非接触通信で盗み出すことは不可能です。

4. パンデミックによる爆発的普及と新たな脅威「デジタルスリ」

非接触決済カードは2000年代半ばに登場しましたが、特にアメリカでは普及に時間がかかりました。しかし、2020年のパンデミックにより「物理的な接触を避ける」という強力な動機が生まれ、アメリカでの非接触決済は1年で150%も成長しました。 一方で、この普及は「デジタルスリ(ゴーストタッピング)」という新たな犯罪の手口を生み出しました。

- 犯罪者はスマートフォンや「Flipper Zero」などのNFCリーダー端末を使い、人混みや地下鉄の改札などの狭い通路で、被害者のポケットの約2センチ以内まで近づき、衣服越しにカード情報を読み取ります。

- イギリスなどでは1回の非接触決済の上限額(例:100ポンド)が設定されていますが、アメリカには1回のタップに対する上限額がないため、一度の読み取りで数千ドルを失う危険性が指摘されています。

5. 防衛策と「モバイルウォレット」という究極の進化

このデジタルスリに対抗する物理的な手段として、電磁波を遮断するファラデーケージ機能付きの財布を使うことや、複数のICカードを重ねて財布に入れる(リーダーの読み取りを妨害する)ことが挙げられています。また、銀行アプリの通知をオンにして不正利用に即座に気づくことも極めて有効です。 しかし、進化の行き着く先としてソースが提示しているのは、物理的なプラスチックカードを捨て去り、スマートフォン内の「モバイルウォレット」に移行することです。モバイルウォレットは実際のカード番号をデバイスに保存せず、支払いのたびに指紋や顔認証などの生体認証を要求するため、これこそがクレジットカードの歴史が追い求めてきた「スピードとセキュリティの完璧な融合」であると結論づけています。

セキュリティとリスク

クレジットカードの隠された技術と歴史という大きな文脈において、これらのソースは、クレジットカードの進化が「利便性(決済スピード)」と「セキュリティ(詐欺リスク)」の絶え間ないいたちごっこであることを示しています。技術が進歩して防御が固まるたびに、犯罪者は新たな抜け道を見つけ出し、それがまた次の技術革新を促してきました。

ソースが語るセキュリティとリスクの変遷は、以下の通りです。

1. 静的データによる大量複製リスク(磁気ストライプ時代)

1970年代に導入された磁気ストライプは、処理を高速化し銀行が不審な支払いをブロックしやすくした一方で、「データが静的である(固定された1と0の並び)」という致命的な弱点がありました。スキミング装置(グラバー)を使えば数秒で簡単にカード情報を複製でき、被害者が気づく前に何度も使い回すことが可能でした。この脆弱性により、2000年代初頭にはイギリスだけで年間4億ポンド以上の詐欺被害が発生しました。

2. 究極の物理的・暗号的防御と、新たな標的(EMVチップ時代)

磁気ストライプの詐欺に対抗するため、カード会社は「EMVチップ」を導入しました。チップは超小型コンピューターであり、取引ごとに毎回異なる独自の暗号コードを生成するため、使い回しによるクローン化が事実上不可能です。チップ内の秘密鍵はシリコンの奥深くに埋め込まれており、改ざんを検知するとデータを自己破壊する防御策が施されています。 これによりチップ導入国での偽造詐欺は激減しましたが、犯罪者はATMで肩越しに暗証番号(PIN)を盗み見たり、隠しカメラを使ったりする物理的な手��段へと移行しました。さらに、導入が遅れていたアメリカが集中的に狙われ、2013年にはターゲット社から4,000万件のカード情報が盗まれてクローンカードが作られるという大規模な情報漏洩事件が発生しました。

3. 見えない窃盗「デジタルスリ」(非接触決済・NFC時代)

現在主流の非接触決済(NFC)は、通信自体はチップと同様に強固に暗号化されており、またオンライン決済に必要な裏面のCVVコードはチップに保存されていないため、通信だけで完全にカードを乗っ取ることは困難です。しかし、「物理的な接触が不要」という利便性が、「デジタルスリ(ゴーストタッピング)」という全く新しいリスクを生み出しました。

- 犯罪者は「Flipper Zero」やスマートフォンのNFCリーダーアプリを使い、被害者のポケットの約2センチ以内に近づくだけで、衣服越しにカード情報を瞬時に読み取って決済を行うことができます。

- イギリスなどでは1回の非接触決済に上限額(例:100ポンド)がありますが、アメリカには1回のタップに対する上限額がないため、一度の読み取りで数千ドルを失う危険性があります。

- 地下鉄の改札などの狭い通路にリーダーを隠し、通行人から無差別に大量のデータを読み取るという高度な手口も警告されています。

4. ユーザーができる防衛策と、究極のセキュリティ(モバイルウォレット)

この見えない窃盗から身を守るための物理的な防衛策として、電磁波を遮断するファラデーケージ付きの財布を使ったり、複数のカードを重ねて財布に入れてリーダーの�読み取りを妨害したりすることが挙げられています。また、最も手軽かつ効果的な対策として、銀行アプリの通知をオンにし、不正利用に即座に気づけるようにすることが強く推奨されています。 さらに、ソースが現在の「スピードとセキュリティの完璧な融合」と呼ぶのが、スマートフォンのモバイルウォレットへの移行です。モバイルウォレットには実際のカード番号は保存されず、支払いのたびに指紋や顔認証などの生体認証が要求されるため、物理的なカードを盗まれるリスクを排除できます。

5. 終わらないいたちごっこ

しかし、セキュリティの進化はこれで終わりではありません。ソースの最後では、利便性のために追加された新たな機能の隙を突き、「ロックされた状態のiPhoneからApple Payを通じて1万ドルを盗み出す」というハッキングの試みが示唆されています。これは、どれほど強固なセキュリティ(生体認証やモバイルウォレット)を構築しても、「利便性の追求」がある限り新たなリスクが生まれ続けるという、クレジットカードの歴史の普遍的な真理を表しています。

情報源

動画(28:42)

Your Credit Card Contains Secret Cold War Tech

https://www.youtube.com/watch?v=YSJY3DvnybE

3,930,100 views 2026/03/27

(2026-03-30)